آخرین ارسالی های انجمن

هک کردن میتواند تلاشی قانونی و یا غیر قانونی برای دسترسی و سو استفاده از یک سیستم کامپیوتری یا یک شبکهی خصوصی باشد. به عبارت ساده، هک زمانی اتفاق میافتد که یک شخص که در اصطلاح به او هکر گفته میشود بتواند از سد سیستم امنیتی موجود در سیستم کامپیوتری شما عبور کرده و به اطلاعات موجود در آن دسترسی داشته باشد.

هک چیست؟

برای توصیف بهتر هک کردن بهتر است با یک مثال آن را شرح دهیم. فرض کنید با دوستتان برای تفریح به خارج از شهر رفتهاید و در حال تماشای تصاویر قدیمی خود در اکانت گوگل درایو او هستید. اگر زمانی که دوستتان به اکانت خود لاگین میکند به صورت ناخواسته رمز پسورد او را متوجه شوید و به دلیل کنجکاوی یا وسوسه پس از بازگشت به منزل و عدم حضور او به اکانتش وارد شده و ایمیلها و تصاویرش را چک کنید در حقیقت شما یک هکر خوش شانس هستید و نام عملی که انجام دادهاید هک است که دارای جرم قانونی است.

تاریخچهی هک

این اصطلاح در اصل به فیلم علمی تخیلی آمریکایی سال 1982، Tron بازمیگردد که در آن شخصیت اصلی اقدامهای خود برای ورود به سیستم کامپیوتری یک شرکت را هک کردن آن توصیف میکند. پس از این فیلم و فیلم دیگری به نام WarGames که یک سال بعد از آن با این محوریت منتشر شد، یک باند هکرهای نوجوان به سیستمهای کامپیوتری در سراسر ایالات متحده و کانادا از جمله آزمایشگاههای ملی Los Alamos، مرکز سرطان Sloan-Kettering و Bank Security Pacific حمله کردند.

بلافاصله پس از این اتفاق، مقالهای در نیوزویک با با عنوان هکرهای جوان منتشر شد که این اصطلاح را برای همیشه در ذهن کاربران سیستمهای کامپیوتری ماندگار ساخت. پس از آن، کنگره وارد عمل شد و تعدادی از لوایح مربوط به جرایم رایانهای را تصویب کرد که دسترسی غیر مجاز به سیستمهای کامپیوتری یعنی هک یکی از آنها بود.

هکر کیست؟

هکر شخصی است که از مهارت و دانش خود برای یافتن نقاط ضعف و آسیبپذیر در سیستمهای رایانهای استفاده میکند. او برای این فعالیتها سیستمهای رایانهای و شبکههای کامپیوتری مختلف را به خوبی یاد میگیرد تا نقاط ضعف را در آنها کشف کند. همچنین یک هکر معمولا در برنامهنویسی نیز تبحر دارد.

به همین دلیل در مثال بالا از اصطلاح هکر خوششانس استفاده کردیم. چرا که هکرها در امور کامپیوتری بسیار باهوش و ماهر هستند. در واقع شکستن یک سیستم امنیتی بیش از ایجاد یک سیستم نیاز به هوش و تخصص دارد. به این دلیل که معمولا هکرها به سیستمهایی نفوذ میکنند که چندین تیم متخصص برای تامین امنیت در آن برنامهریزی و تلاش کردهاند.

به عنوان مثال فکر میکنید در پشت صحنه طراحی و پیاده سازی سیستم عامل ویندوز چه تعداد متخصص و کارشناس زمان گذاشتهاند؟ دهها متخصص خبره برای تامین امنیت این سیستمعامل برنامه ریزی و تلاش کردهاند و ماهها زمان برای پیاده سازی آن صرف کردهاند. اما هکرها می بایست به تنهایی این سیستم را در کوتاهترین زمان ممکن هک کنند. بنابراین یک هکر باید به اندازه تمام آن متخصصین به سیستم ارائه شده اشراف داشته باشد تا بتواند به آن نفوذ کند.

اهداف هک سیستمهای کامپیوتری

هکرها میتوانند اهداف مختلفی از هک سیستمهای کامپیوتری داشته باشند. برخی برای سرگرمی و هیجان دست به اینکار میزنند، برخی میخواهند مشهور شوند و شغلی در شرکت هک شده به دست بیاورند و برخی نیز برای سازمانهای غیرقانونی کار میکنند و در ازای پول اقدام به انجام این عمل میکنند. اما موارد دیگری علاوه بر اینها وجود دارد که در ادامه به طور مختصر به آنها خواهیم پرداخت.

هک برای سرقت یا شنود اطلاعات

یکی از مهمترین دلایل هکرها برای هک کردن، دزدی یا شنود اطلاعات است. این اطلاعات میتواند شامل نام کاربری و رمز عبور، اطلاعات کارمندی، شخصی و یا بانکی افراد باشد. بسیاری از اوقات، هکرها این اطلاعات را به دست میآورند تا بتوانند هویت شخصی شما را جعل کنند و سپس از آن برای کارهایی مانند انتقال پول، گرفتن وام و غیره استفاده کنند. هکرها از این طریق اقدام به کلاهبرداری میکنند و با استفاده از این اطلاعات، شما را به عنوان کلاهبردار معرفی میکنند.

هک برای مختل کردن خدمات

بسیاری از هکرها به دنبال معرفی خود و اعلام قدرت هستند. در بسیاری از مواقع تنها دوست دارند اطلاعاتی را از بین برده و سپس بیانیهای را در وب سایت هک شده قرار دهند تا خودشان را در آن معرفی کنند. البته گاهی این عمل را به سفارش شخصی دیگر انجام میدهند. در همین راستا خدمات مقصد به طور کلی مختل شده و دیگر قادر به سرویسدهی نخواهد بود.

هک برای بیان یک نکته

هکرهایی که در این دسته قرار میگیرند بسیار جالب هستند. آنها به پول یا اطلاعات اهمیتی نمیدهند و اطلاعات را از بین میبرند تا یک نکته را بیان کنند. هکرها در این روش پیامی را در وبسایت مورد حمله خود قرار میدهند تا پیام خود را به گوش همه برسانند و دلیل کاری که انجام دادهاند را اطلاع رسانی کنند.

هک برای به دست آوردن پول

در بسیاری از موارد هک پیشآمده، هکرها برای بازگردانی اطلاعات درخواست پول کردهاند و یا اقدام به دستیابی به اطلاعات محرمانهای مانند بانکداری آنلاین، فروشگاههای آنلاین و غیره که معاملات مالی در آن دخیل هستند کردهاند. در سالهای همچنین شاهد بزرگترین حملهی باج افزار به نام WannaCry بودیم که میلیونها سیستم در سراسر جهان هک شدند و کاربران برای بازگشت مجدد به رایانههای خود مجبور به پرداخت باج شدند.

هکتیویسم و اهداف مشخصی مانند آرمانگرایی و انگیزههای سیاسی

بسیاری از هکرها نیز با هدف مشخص اقدام به هک سیستمها میکنند. برخی از آنها آرمانگرا هستند و با هدف افشای بیعدالتی دست به این عمل غیر قانونی میزنند، برخی انگیزههای سیاسی دارند یا مخالف دولت هستند. به عنوان مثال یکی از این گروهها Anonymous نام دارد. Anonymous یک گروه هکتیویستی است که به دلیل چالش برانگیختن و از بین بردن بسیاری از دولتها در سراسر جهان محبوبیت زیادی پیدا کرده است.

این هکرها میتوانند گروههای مذهبی، دولتها، جنبشها را هدف قرار دهند تا یک برنامه خاص را تبلیغ کنند یا اطلاعات و نتایجی را در آنها تغییر دهند، به عنوان مثال تغییر آرا در انتخابات!

انواع هکرها

به طور کلی هکرها بر اساس انگیزههای آنها جهت هک کردن سیستمهای کامپیوتری به سه دسته تقسیم میشوند:

هکرهای کلاه سیاه:

هکرهای کلاه سیاه با ایجاد و گسترش بدافزارها به شبکهها و سیستمها نفوذ میکنند. در واقع، آنها “هکرهای بد” هستند. انگیزهی این هکرها معمولاً پول است اما در بسیاری از مواقع، هک را فقط برای تفریح انجام میدهند. از آماتورها گرفته تا مجرمان سایبری متخصص، هر کسی میتواند هکر کلاه سیاه باشد تا زمانی که با انگیزه گسترش بدافزار و سرقت اطلاعات شخصی اقدام به هک کند.

هکرهای کلاه سفید:

متاسفانه اصطلاح هکر دارای بار منفی است و ذهن همه افراد پس از شنیدن این واژه نوع کلاه سیاه آن را تجسم میکند، اما همه هکرها بد نیستند، برخی نیز هکرهای کلاه سفید هستند که معمولاً با عنوان “هکرهای اخلاقی” شناخته میشوند. این هکرها معمولا توسط شرکتها و سازمانهای دولتی برای بررسی آسیب پذیریهای امنیتی استخدام میشوند. آنها تکنیکهای شناخته شده مربوط به امنیت سایبری مانند آزمایش نفوذ و ارزیابی دقیق، آسیبپذیری را برای اطمینان از وجود امنیت در سیستمهای کامپیوتری اجرا میکنند.

هکرهای کلاه خاکستری:

هکرهای کلاه خاکستری افرادی کنجکاو هستند که تقریباً مهارت کافی در زمینه سیستمهای کامپیوتری دارند. آنها از اطلاعات خود برای یافتن نقاط ضعف احتمالی در سیستم امنیتی شبکه استفاده میکنند و پس از هک کردن سیستم مدیر سیستم شبکه را درباره ضعفهای کشف شده در سیستم آگاه میکنند. البته برای انجام این کار درخواست پول میکنند و اگر به درستی از نظر مالی تامین نشوند ممکن است از طریق نقاط ضعفی که اعلام کردند اقدام به آسیب زدن به سیستم کنند.

انواع هک

در این عصر که اکثر تعاملات به صورت آنلاین و تجارت الکترونیک اتفاق میافتد، هک کردن فرصتهای گستردهای را برای هکرها فراهم میکند تا به اطلاعات محرمانه شما مانند اطلاعات کارت اعتباری، اطلاعات ورود به حساب ایمیل و سایر اطلاعات شخصی دسترسی پیدا کنند. بنابراین اطلاع از انواع روشهای هک میتواند تا حدود زیادی به پیشگیری از آن کمک کند.

کیلاگرها (Keylogger)

کیلاگر یک نرمافزار یا سختافزار ساده است که اطلاعاتی مانند نام کاربری و رمز عبور را از ضبط کردن دکمههای فشرده شده روی صفحه کلید به صورت یک پرونده یا log در سیستم شما ثبت میکند. به دلیل وجود حملاتی از این قبیل وبسایتهای بانکی امکان استفاده از صفحه کلید مجازی را برای کاربران خود فراهم نمودهاند تا در صورت نیاز و زمانی که از مکانهای عمومی اقدام به انجام تراکنش مالی میکنید، هک نشوید.

حملات منع سرویس (DoS و DDoS)

حملات DoS یک تکنیک هک کردن برای از بین بردن یک سایت یا سرور با سرازیر ساختن میزان زیادی از درخواست و ترافیک است. هکرها در این روش با استفاده از یک سیستم مرکزی اقدام به ارسال درخواستهای سیل آسا میکنند، به طوری که سرور قادر به پردازش کلیه درخواستها نبوده و در نهایت از دسترس خارج شده و امکان سرویسدهی نداشته باشد، در صورتی که دوست دارید بیشتر در این مورد بدانید، میتوانید به مقالهی آموزشی حملات DDoS مراجعه کنید.

اکسس پوینت جعلی (WAP)

یک هکر میتواند از نرمافزاری برای جعل و شبیه سازی وایفای استفاده کند. در این روش این نرم افزار به WAP در مکان اصلی (به عنوان مثال مودم و اکسس پوینت) متصل میشود و از طریق آن به دادههای شما دسترسی پیدا میکند.

این روش یکی از آسانترین هکها است و برای اجرای آن تنها به یک نرمافزار ساده و شبکه بیسیم نیاز است. در این نوع از حملات، هکر WAP خود را با برخی از نامهای معتبر مانند “Airport WiFi” یا “Store WiFi” معرفی کرده و شروع به جاسوسی از شما میکند. بهترین راه برای مقابله با این حملات عدم استفاده از وایفایهای عمومی و یا استفاده از سرویسهای تغییر IP است.

فیشینگ (Phishing)

فیشینگ یک روش هک است که هکر برای سرقت پول یا اطلاعات شخصی کاربران، یک صفحه مشابه برخی از صفحات وب معتبر ایجاد میکند. به عنوان مثال اقدام به ساخت صفحاتی با آدرس و ظاهری مشابه درگاههای پرداخت میکنند، اگر میخواهید بیشتر با روش فیشینگ و نحوهی پیشگیری با آن آشنا شوید، توصیه میکنیم حتما مقالهی فیشینگ چیست را مطالعه کنید.

UI Redress یا ClickJacking Attacks

این حملات مشابه با فیشینگ هستند، هکر در این حملات رابط کاربری یا UI اصلی وبسایت را مخفی کرده و رابط دیگری را به جای آن به کاربر نمایش میدهد که کاربر با کلیک روی آنها به صفحه مورد نظر هکر انتقال مییابد. این حملات معمولا در وبسایتهای دانلودی و پخش فیلم بیشتر انجام میشود.

جعل DNS

در روش جعل DNS هکر سعی در عرضهی اطلاعات نادرست توسط DNS دارد. در واقع این نوع از هک با آلوده کردن سرورهای DNS کاربر را به جای سایت مورد نظر به سایتی دیگر انتقال میدهد. جعل DNS با هدف سرقت اطلاعات بانکی و اطلاعات حساب کاربری انجام میشود.

تزریق SQL

با استفاده از این تکنیک، هکرها کد مخرب را درون درخواستهای SQL قرار داده و به پایگاه دادههای آسیبپذیر ارسال میکنند. از طریق این حمله هکرها به همه یا بخشی از اطلاعات دست خواهند یافت و حتی میتوانند اطلاعات داخل پایگاهداده را پاک کنند.

حملات Brute Force

حملات بروت فورس به عنوان یکی از سادهترین روشهای هک شناخته میشود.در این روش هکر ترکیبی از نام کاربری و رمزعبورهای مختلف را امتحان میکند تا به رمز و نام کاربری افراد دست یابد و بتواند به سیستم مورد نظر دسترسی پیدا کند.

حمله مرد میانی (Man-in-the-middle)

این حمله یک نوع شنود است، در این روش یک هکر در میانه ارتباط بین کاربر و برنامه قرار میگیرد، از این طریق اطلاعات دو طرف را دریافت کرده و پس از مشاهده بدون هیچ تغییری در آن به سمت مقصد بازپخش میکند. انگیزه این نوع از هک کسب اطلاعات حساس در مورد کاربر یا تجارت است.

روشهای مقابله با هک سیستمهای کامپیوتری

هک کردن یک تهدید مداوم است که بر روی امنیت یک ملت و شهروندان آن تأثیر میگذارد. این حملات در سطح فردی، با از بین بردن کل پس اندازهای مالی شخص، می توانند خسارت های مالی جبران ناپذیری را ایجاد کنند.

در سطح سازمانی نیز، میتوانند منجر به سرقت اطلاعات مهم شده و خسارات بزرگ مالی و تجاری را به سازمانها تحمیل کنند. جهت پیشگیری از این حملات ضروری است که اقدامات امنیتی در زمان مناسب و در همه سطوح انجام شود که در ادامه برخی از آنها را معرفی میکنیم.

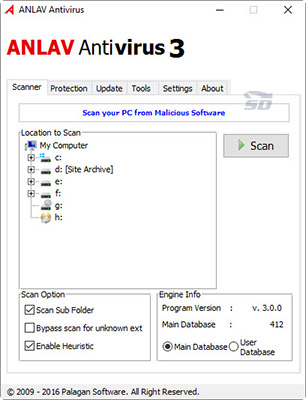

از فایروال استفاده کنید

فایروال نرم افزاری است که برای ایجاد سدی بین اطلاعات شما و دنیای خارج طراحی شده است. فایروالها از دسترسی غیرمجاز به شبکه تجاری شما جلوگیری میکنند.

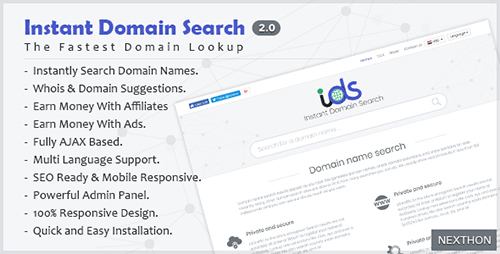

نرمافزار آنتی ویروس نصب کنید

نرم افزار آنتی ویروس با شناسایی تهدیدات و از بین بردن آنها در ایمن بودن دادههای شما و محافظت از سیستم شما نقش مهمی را ایفا میکنند. برخی از برنامههای آنتی ویروس پیشرفته، با ارائه بروزرسانیهای خودکار از سیستم شما در برابر ویروسهای جدیدی که هر روز تولید میشوند، محافظت میکنند.

از رمز عبورهای پیچیده استفاده کنید.

استفاده از رمز عبور های ایمن مهمترین روش برای جلوگیری از حملات غیرقانونی بر روی شبکه و رایانه شما هستند. هرچه رمزهای عبور خود را پیچیدهتر انتخاب کنید، کار هکر برای حمله به سیستم شما سختتر خواهد شد. رمزهای عبور ایمن معمولا دارای حداقل ۸ کاراکتر شامل حروف کوچک و بزرگ، اعداد و کاراکترهای خاص مانند @ هستند.

سیستم عامل و برنامههای خود را به روز نگه دارید

همیشه به روزرسانیهای جدید را در سیستم عامل خود نصب کنید. اکثر به روزرسانیهای مربوط به سیستم عامل، شامل اصلاحات امنیتی هستند که از دسترسی هکرها و سواستفاده از دادههای شما جلوگیری میکنند.

در بعضی موارد این در مورد برنامههای مورد استفاده شما نیز صدق میکند. به عنوان مثال امروزه مرورگرهای وب در زمینه حفظ حریم خصوصی و امنیت به روز رسانیهای متعددی را ارائه میدهند. توجه داشته باشید که علاوه بر نصب تمام به روزرسانیهای جدید، تنظیمات امنیتی مرورگر خود را نیز بررسی کنید.

هرزنامهها را نادیده بگیرید

پیامهای ایمیل ارسال شده توسط افراد ناشناس را نادیده گرفته و بدون خواندن، آنها را حذف کنید. اگر ناخواسته آنها را باز کردید هرگز بر روی پیوندها یا فایلهای پیوست شده که همراه آنها هستند، کلیک نکنید.

از رایانهی خود نسخه پشتیبان تهیه کنید

تهیهی نسخه پشتیبان از اطلاعات شما در صورت وقوع حملات، سیستم شما را در مقابل از بین رفتن اطلاعات محافظت میکند. توجه داشته باشید اطلاعات بکاپ گرفته شده باید در جایی خارج از سیستم شما نگهداری شوند تا در صورت هک سیستم بتوانید از آنها استفاده کنید.

شبکهی خود را ایمن کنید

روی روترهای خود رمز ورود تنظیم کنید. این کار مانع نفوذ محاجمان از طریق شبکه به سیستمهای شما خواهد شد.

از احراز هویت دو عاملی استفاده کنید

رمزهای عبور اولین خط دفاع در برابر هکرهای رایانهای هستند، اما لایه دوم رمزگذاری این محافظت را تقویت میکند. شرکتهای بزرگی مانند Facebook ،Google ،Apple و Microsoft و برخی از شبکههای مجازی مانند تلگرام و اینستاگرام به شما اجازه میدهند تا احراز هویت دو عاملی را فعال کرده و استفاده کنید.

احراز هویت دو عاملی شما را ملزم میکند علاوه بر گذرواژه خود در هنگام ورود به سیستم، کد احراز هویت شده خود را وارد کنید. به عنوان مثال کد ارسال شده به گوشی همراه شما یا اثر انگشت میتواند مرحله دوم ورود به سیستم باشد. این کار باعث می شود ورود به حساب شما توسط هکرها سخت و عملا غیر ممکن شود.

از رمزگذاری اطلاعات استفاده کنید

رمزگذاری میتواند از دسترسی هکرها به اطلاعات جلوگیری کند. شما برای رمزگذاری میتوانید هارد دیسک ویندوز یا macOS خود یا هر درایو یا فلش USB که حاوی اطلاعات حساس است را را با استفاده از BitLocker یا FileVault رمزگذاری کنید. البته توصیه میشود ابتدا اطلاعات کافی در این زمینه کسب کنید؛ چرا که فراموش کردن رمز بازیابی و یا رمزگذاری اشتباه سبب میشود اطلاعات شما هرگز از حالت رمزگذاری شده خارج نشود و عملا از بین برود.

همچنین از سایتهای رمزگذاری شده استفاده کنید که برای شناسایی آنها میتوانید توسط “https” در نوار آدرس آنها با یک نماد قفل بسته در کنار آدرس مشاهده کنید، اگر دوست دارید بیشتر در این مورد بدانید، مقالهی SSL و HTTPS را بخوانید.

شما چه تجربیاتی در حفظ و برقراری امنیت دستگاههای خود دارید؟ آیا تا بهحال در دام هکرها افتادهاید؟ نظرات و تجربیات خود را با ما به اشتراک بگذارید.

شما یک گام جلوتر از دیگران باشید! اگر به آیتی و تکنولوژی علاقهمندید و دوست دارید سریعتر در این زمینه پیشرفت کنید، همین حالا به جمع 6949 عضو همیار آیتی بپیوندید، دسترسی به تمام آموزشهای پریمیوم، دریافت جدیدترین آموزشهای کاربردی مرتبط با آیتی و استفاده از مشاورهی رایگان، برخی از مزایای عضویت در سایت هستند، شما نیز به کاربران همیار پیوسته و همین حالا وارد دنیای حرفهایها شوید...

برچسب ها هکهک چیست؟هک چیست؟ آشنایی با تکنیکهای هک و روشهای مقابله با آنهک چیستآشنایی با تکنیکهای هک و روشهای مقابله با آنآشنایی با تکنیکهای هک

ارسال نظر

ممکن است به این موارد نیز علاقه مند باشید:

.png)

Bade-To.jpg)

.PNG.png)

.jpg)

.jpg)

.JPG.jpg)

.jpg)

_.jpg)

.jpg)

.png)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.gif)

.jpg)

.jpg)

.jpg)

نظرات ارسال شده